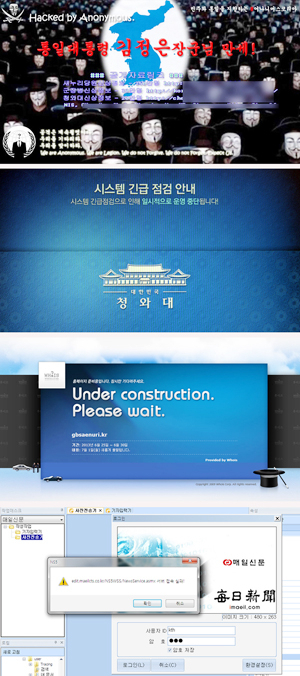

국가기관 상대로 처음 사용, 언론사 공격은 다른 악성코드

'3. 20 사이버 테러' 이후 3개월 만에 국가 기관과 언론사 대규모 해킹 사태가 발생하자 원인과 대책을 두고 정부가 분주한 모습을 보이고 있다.

보안업체 관계자들은 "북한의 소행으로 추정되는 3월 20일 해킹 이후 3개월만에 청와대와 새누리당, 언론사 등이 또다시 해킹을 당한 것은 우리의 보안 상태가 매우 취약한 것을 반증하는 것"이라며 우려의 목소리를 내고 있다.

일단 25일 사이버 테러는 기존 방식와 새로운 방식이 섞인 것으로 분석되고 있다.

안랩은 25일 발생한 국내 정부기관, 언론사, 정당에 대한 디도스 공격에 '악성스크립트'를 이용한 새로운 방식과 악성코드에 감염된 좀비 컴퓨터를 이용하는 기존 디도스 공격 방식이 섞여 있다고 26일 밝혔다. 안랩은 청와대, 국정원, 새누리당의 웹 사이트는 악성스크립트 방식의 디도스 공격을 받았으며, 이는 국가기관을 상대로 한 대형 디도스 공격에는 처음 사용된 기법이라고 말했다.악성스크립트 방식 디도스 공격은 기존 좀비 컴퓨터를 이용한 공격과 달리 공격자가 악성스크립를 설치해놓은 웹사이트를 사용자들이 방문하면 미리 설정해놓은 웹사이트로 공격 트래픽(전송량)을 발생시키는 방식이다. 분석 결과 사용자가 악성스크립트가 설치된 웹사이트에 접속하자 공격목표인 청와대, 국정원, 새누리당 웹사이트로 공격이 시작됐다. 한편 정부통합전산센터의 도메인네임서비스(Domain Name Service·DNS)서버는 좀비 컴퓨터를 사용한 기존 방식의 디도스 공격을 받은 것으로 분석됐다.공격자는 우선 25일 0시부터 특정 웹하드의 설치 파일과 업데이트 파일을 통해 개인사용자 컴퓨터를 악성코드에 감염시켜 좀비 컴퓨터로 만들었다.이후 25일 오전10시에 좀비 컴퓨터들이 특정 서버를 디도스 공격하도록 C&C서버(공격자가 악성코드에 명령을 내리는 서버)로 명령을 내렸다. DNS 서버는 웹 사이트 이용자들이 정부 기관의 주소를 입력하면 이를 실제 웹사이트로 연결해주는 기능을 하는데, 정부통합전산센터의 DNS 서버가 공격을 받아 일부 정부기관 웹사이트들의 접속이 원활하지 못했던 것이다. 안랩은 일부 언론사에 대한 공격에 대해서는 정부기관 디도스 공격에 이용된 악성코드와는 다른 종류의 악성코드를 발견했다고 밝혔다. 또 하드디스크 파괴기능을 가진 악성코드도 추가로 발견했다고 설명했다. 안랩은 이 악성코드들에 대해 엔진 업데이트를 포함한 대응을 완료했으며 현재 자세히 분석 중이라고 밝혔다.안랩 관계자는 "좀비 컴퓨터를 이용한 기존 방식의 디도스 공격은 사용자들이 백신업데이트와 정밀검사를 통해 자신의 컴퓨터가 좀비가 되지 않도록 관리하는 것이 중요하다"며 사용자들의 주의를 당부했다. 이지현 기자